2006上半年系统分析师考试真题(综合知识)

摘要:2006上半年系统分析师考试真题上午综合知识部分,供大家参考学习。

●已知3个类O、P和Q,类O中定义了一个私有方法F1、一个公有方法F2和一个受保护的方法F3;类P和类Q为类O的派生类,其继承方式如下所示:

class P:protected O{…};

class Q:public O{…};

在关于方法F1的描述中正确的是__(1)__在关于方法F2的描述中正确的是__(2)__在关于方法F3的描述中正确的是__(3)__。

(1)A.方法Fl无法被访问

B.只有在类O内才能访问方法F1

C.只有在类P内才能访问方法F1

D.只有在类Q内才能访问方法F1

(2)A.类O、P和Q的对象都可以访问方法F2

B.类P和Q的对象都可以访问方法F2

C.类O和Q的对象都可以访问方法F2

D.只有在类P内才能访问方法F2

(3)A.类O、P和Q的对象都可以访问方法F3

B.类O、P和Q的对象都不可以访问方法F3

C.类O的对象可以访问方法F3,但类P的对象不能访问方法F3

D.类P的对象可以访问方法F3,但类Q的对象不能访问方法F3

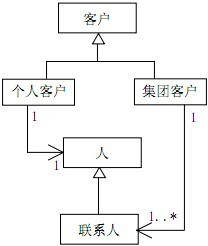

●在一个客户信息系统中存在两种类型的客户:个人客户和集团客户。对于个人客户,系统中保存了其客户标识和基本信息(包括姓名、住宅电话和E-mail);对于集团客户,系统中保存了其客户标识,以及与该集团客户相关的若干个联系人的信息(联系人的信息包括姓名、住宅电话、E-mail、办公电话和职位)。

根据上述描述,得到了如下所示的UML类图,其中类“客户”的属性有__(4)__;类“人”的属性有__(5)__。

(4)A.客户标识

B.姓名、住宅电话、E-mail

C.姓名、住宅电户、办公电话、E-mail、职位

D.客户标识、办公电话、职位

(5)A.客户标识

B.姓名、住宅电话、E-mail

C.姓名、住宅电户、办公电话、E-mail、职位

D.客户标识、办公电话、职位

●用于在网络应用层和传输层之间提供加密方案的协议是__(6)__。

(6)A.PGP

B.SSL

C.IPSec

D.DES

●__(7)__不属于将入侵检测系统部署在DMZ中的优点。

(7)A.可以查看受保护区域主机被攻击的状态

B.可以检测防火墙系统的策略配置是否合理

C.可以检测DMZ被黑客攻击的重点

D.可以审计来自Internet上对受保护网络的攻击类型

●__(8)__不属于PKICA认证中心的功能。

(8)A.接收并验证最终用户数字证书的申请

B.向申请者颁发或拒绝颁发数字证书

C.产生和发布证书废止列表(CRL),验证证书状态

D.业务受理点LRA的全面管理

●网络安全设计是保证网络安全运行的基础,网络安全设计有其基本的设计原则,以下关于网络安全设计原则的描述,错误的是__(9)__。

(9)A.网络安全的“木桶原则”强调对信息均衡、全面地进行保护

B.良好的等级划分,是实现网络安全的保障

C.网络安全系统设计应独立进行,不需要考虑网络结构

D.网络安全系统应该以不影响系统正常运行为前提

●GB/T24001-1996《环境管理体系规范》idtISO14001表示__(10)__国际标准的我国标准。

(10)A.采用

B.等同采用

C.等效采用

D.参考采用

●中国某企业与某日本公司进行技术合作,合同约定使用1项日本专利(获得批准并在有效期内),但该项技术未在中国申请专利,依照该专利生产的产品在__(11)__销售,中国企业需要向日本公司支付这项日本专利的许可使用费。

(11)A.中国

B.日本

C.其他和地区

D.任何和地区

●某公司所生产的U盘使用了其品牌产品“移动硬盘”的注册商标,那么,该公司__(12)__的商标专用权。

(12)A.享有了其U盘

B.不享有其U盘

C.享有移动硬盘和U盘

D.不享有移动硬盘和U盘

●甲公司将其开发的商业软件著作权经约定合法转让给乙公司,随后甲公司自行对原软件进行了改进,形成新版本后进行销售。那么,甲公司的行为__(13)__。

(13)A.不构成侵权,因为对原软件改进后形成了新版本

B.不构成侵权,因为甲公司享有原软件的使用权

C.不构成侵权,因为对原软件增加了新的功能

D.构成侵权,因为甲公司不再享有原软件的使用权

●某计算机主存按字节编址,主存与高速缓存Cache的地址变换采用组相联映像方式(即组内全相联.组间直接映像).高速缓存分为2组,每组包含4块,块的大小为512B,主存容量为1MB。构成高速缓存的地址变换表相联存储器容量为__(14)__。每次参与比较的存储单元为__(15)__个。

(14)A.4×10bit

B.8×10bit

C.4×11bit

D.8×11bit

(15)A.1

B.2

C.4

D.8

●设指令由取指、分析、执行3个子部件完成,并且每个子部件的时间均为△t。若采用常规标量单流水线处理机(即该处理机的度为1),连续执行12条指令,共需__(16)__△t。若采用度为4的超标量流水线处理机,连续执行上述12条指令,只需__(17)__△t。

(16)A.12

B.14

C.16

D.18

(17)A.3

B.5

C.7

D.9

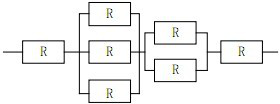

●某高可靠性计算机系统由下图所示的冗余部件构成。若每个部件的千小时可靠度R均为0.9,则该计算机系统的千小时可靠度为__(18)__;该计算机系统的失效率λ可使用__(19)__来计算。

(18)A.0.656

B.0.729

C.0.801

D.0.864

(19)A.ln R/t

B.-1n R/t

C.log2 R/t

D.-log2R/t

注:t表示时间

●编号为0、1、2、3、…、15的16个处理器,用单级互联网络互联。当互连函数为Cube3(4维立方体单级互联函数)时,6号处理器与__(20)__号处理器相连接.若采用互连函数Shuffle(全混洗单级互联函数)时,6号处理器与__(21)__号处理器相连接。

(20)A.15

B.14

C.13

D.12

(21)A.15

B.14

C.13

D.12

●在关于逆向工程(reverse engineering)的描述中,正确的是:__(22)__。

(22)A.从己经安装的软件中提取设计规范,用以进行软件开发

B.按照“输出→处理→输入”的顺序设计软件

C.用硬件来实现软件的功能

D.根据软件处理的对象来选择开发语言和开发工具

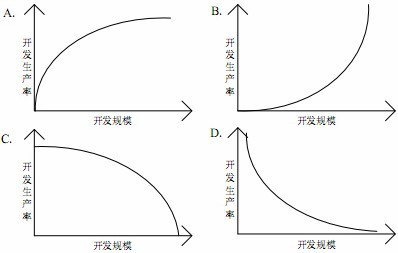

●COCOMO模型能够依据待开发软件的规模来估计软件开发的工期。若COCOMO模型公式为:

MM=3.0×(KDSI)1.12

其中,KDSI为预计应交付的源程序千行数,MM为开发该软件所需的人月数。设软件开发的生产率为每个人月能编写的最终能交付的源程序千行数(KDSI/MM),则根据上述COCOMO模型可以看出,软件开发的生产率随软件开发规模而变化的趋势如图__(23)__所示。

●在开发一个企业管理信息系统时,首先要进行用户调查,调查中收集的主要信息包括__(24)__。

(24)A.管理目标、人力资源、业务流程和数据流程信息

B.组织结构、功能体系、业务流程和数据流程信息

C.企业性质、客户资源、业务流程和数据流程信息

D.管理目标、功能体系、业务流程和数据流程信息

●在选择开发方法时,不适合使用原型法的情况是__(25)__。

(25)A.用户需求模糊不清

B.系统设计方案难以确定

C.系统使用范围变化很大

D.用户的数据资源缺乏组织和管理

●在CMM模型中属于4级以上的关键过程域是__(26)__。

(26)A.集成软件管理

B.软件质量管理

C.项目子合同管理

D.软件产品工程

●基线是软件生存期各个开发阶段的工作成果,测试阶段的基线是__(27)__。

(27)A.可提交的软件

B.被测试的程序

C.提交报告

D.测试报告

●集成测试有各种方法,以下关于集成测试的描述中,不正确的是__(28)__。

(28)A.增量式集成测试容易定位错误,排除错误

B.非增量式集成测试不能充分利用人力,会拖延工程进度

C.增量式集成测试的强度大,测试更彻底

D.即使各个模块都通过了测试,但系统集成以后仍可能出现错误

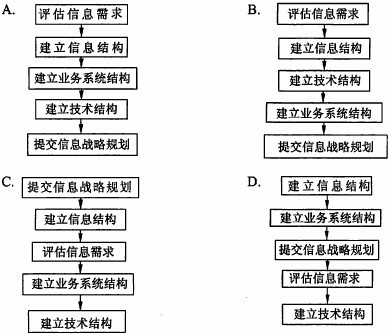

●正确的信息战略流程是__(29)__。

●信息工程方法把整个信息系统的开发过程划分为4个实施阶段,其自上而下的顺序是__(30)__。

(30)A.业务领域分析

信息战略规划

系统设计

系统构建

B.信息战略规划

业务领域分析

系统设计

系统构建

C.系统构建

系统设计

业务领域分析

信息战略规划

D.系统设计

系统构建

信息战略规划

业务领域分析

●常用的软件冗余方法有多种,在关于软件冗余的描述中,正确的是__(31)__。

(31)A.多版本程序设计可以检查软件故障,但不能检查硬件故障

B.用一组数据检查运算逻辑部件的功能属于能力检查

C.一致性检查时要把计算机的计算结果与手工计算结果进行比较

D.软件冗余是一种动态冗余技术

●有两种需求定义的方法——严格定义和原型定义,在关于这两种方法的描述中,不正确的是__(32)__。

(32)A.严格定义方法假定所有的需求都可以预先定义

B.严格定义方法假定软件开发人员与用户之间的沟通存在障碍

C.原型定义方法认为需求分析中不可避免地要出现很多反复

D.原型定义方法强调用户在软件开发过程中的参与和决策

●计算机性能评价有多种方法,在关于各种性能评价方法的描述中,不正确的是__(33)__。

(33)A.用MIPS来比较体系结构不同的计算机的运算速度可能会得出错误的结论

B.吉布森(Gibson)混合比例计算法会受到cache命中率和流水线效率的影响而出现测量偏差

C.PDR方法测量的是指令执行的平均时间,它可以全面反映计算机的性能指标

D.CPT方法计算的是每秒百万次理论运算(MTOPS),因而叫做综合理论性能

●软件的分层式体系结构把软件系统划分为4层,这4层结构自顶向下分别是__(34)__。

(34)A.应用软件

业务构件

中间件

系统软件

B.业务构件

应用软件

中间件

系统软件

C.应用软件

中间件

系统软件

业务构件

D.业务构件

中间件

应用软件

系统软件

●在关于信息属性的叙述中,错误的是__(35)__。

(35)A.信息具有无限性和普遍性

B.信息具有依附性,信息必须依附于某种载体

C.信息具有相对性,即不同的认识主体从同一事物中获取的信息及信息量可能是不同的

D.信息具有可传递性,信息在空间的传递称为信息存储

●假设进行天气预报仅有“晴、云、阴、雨、雪、雾、霜、雹.等天气状况,需要通过某个八进制的数宇通信系统传送,每秒钟播报一次,可接受的最低传输速率为__(36)__波特。

(36)A.1

B.2

C.3

D.8

●电子政务根据其服务的对象不同,基本上可以分为四种模式。某市政府在互联网上提供的“机动车违章查询”服务,属于__(37)__模式。

(37)A.G2B

B.G2C

C.G2E

D.G2G

●企业信息系统往往是一个具有业务复杂性和技术复杂性的大系统,针对其建设,系统分析首先要进行的工作是__(38)__。系统开发的目的是__(39)__。

(38)A.获得当前系统的物理模型

B.抽象出当前系统的逻辑模型

C.建立目标系统的逻辑模型

D.建立目标系统的物理模型

(39)A.获得当前系统的物理模型

B.抽象出当前系统的逻辑模型

C.建立目标系统的逻辑模型

D.建立目标系统的物理模型

●设有员工实体Employee(employeeID,name,sex,age,tel,departID),其中employeeID为员工号,name为员工姓名,sex为员工性别,age为员工年龄,tel为员工电话,记录该员工的手机号码、办公室电话等,deparID为员工所在部门号,参照另一部门实体Department的主码deparID。Employee实体中存在派生属性__(40)__。Employee实体中还存在多值属性__(41)__。对属性departID的约束是__(42)__。

(40)A.name,原因是会存在同名员工

B.age,原因是用属性birth替换age并可计算age

C.tel,原因是员工有多个电话

D.departID,原因是实体Department已有departID

(41)A.name,可以用employeelD可以区别

B.sex,可以不作任何处理

C.tel,可以将tel加上employeeID独立为一个实体

D.tel,可以强制只记录一个电话号码

(42)A.Primary Key,NOT NULL

B.Primary Key

C.Foreign Key

D.Candidate Key

●设关系模式R<U,F>,其中U={A,B,C,D,E},F={A→BC,C→D,BC→E,E→A},则分解ρ={R1(ABCE),R2(CD)}满足__(43)__。

(43)A.具有无损连接性、保持函数依赖

B.不具有无损连接性、保持函数依赖

C.具有无损连接性、不保持函数依赖

D.不具有无损连接性、不保持函数依赖

●在关于数据挖掘的描述中,正确的是__(44)__。

(44)A.数据挖掘可以支持人们进行决策

B.数据挖掘可以对任何数据进行

C.数据挖掘与机器学习是同一的

D.数据来源质量对数据挖掘结果的影响不大

●__(45)__不是操作系统关心的主要问题。

(45)A.管理计算机裸机

B.设计、提供用户程序与计算机硬件系统的界面

C.管理计算机系统资源

D.高级程序设计语言的编译器

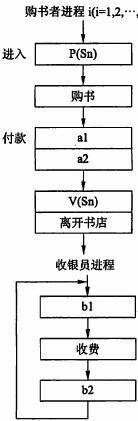

●某书店有一个收银员,该书店最多允许n个购书者进入。将收银员和购书者看作不同的进程,其工作流程如下图所示。利用PV操作实现该过程,设置信号量S1、S2和Sn,初值分别为0,0,n。则图中al,a2应填入__(46)__,图中b1和b2应填入__(47)__。

(46)A.V(Sl)、P(S2)

B.V(Sn)、P(Sn)

C.P(S1)、V(S2)

D.P(S2)、V(S1)

(47)A.P(Sn)、V(S2)

B.V(Sn)、P(S2)

C.P(S1)、V(S2)

D.P(S2)、V(S1)

●影响文件系统可靠性因素之一是文件系统的一致性问题,如果读取__(48)__的某磁盘块,修改后在写回磁盘前系统崩溃,则对系统的影响相对较大。通常的解决方案是采用文件系统的一致性检查,一致性检查包括块的一致性检查和文件的一致性检查。在块的一致性检查时,检测程序构造一张表,表中为每个块设立两个计数器,一个跟踪该块在文件中出现的次数,一个跟踪该块在空闲表中出现的次数。若系统有16个块,检测程序通过检测发现表__(49)__状态下的文件系统是一致的。

(48)A.用户文件的某磁盘块

B.空闲表磁盘块

C.用户目录文件

D.系统目录文件

(49)

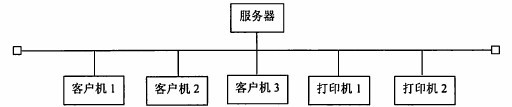

●1台服务器、3台客户机和2台打印机构成了一个局域网(如下图所示)。在该系统中,服务器根据某台客户机的请求,数据在一台打印机上输出。设服务器、各客户机及各打印机的可用性分别为a、b、c,则该系统的可用性为__(50)__。

(50)A.ab3c3

B.a(1-b3)(1-c2)

C.a(1-b)3(1-c)2

D.a(1-(1-b)3)(1-(1-c)2)

●设集合A={{a}},B={{a},Φ},则A∩B=__(51)__。

(51)A.{{a}}

B.{a}

C.Φ

D.{{a},Φ}

●设R(x):x是实数。Q(x):x是有理数。则__(52)__正确地翻译了命题“并非每个实数都是有理数”。

●设P={1,2,3),则满足既是对称性,又是反对称性的关系是__(53)__。

(53)A.{<1,1>,<2,3>,<3,3>}

B.{<1,1>,<2,1>,<3,2>}

C.{<1,1>,<2,2>,<3,3>}

D.{<1,1>,<2,1>,<1,3>}

●设S=Q×Q,Q为有理数集合,*为S上的二元运算,对于任意的<a,b>,<x,y>εS,有<a,b>*<x,y>=<ax,ay+b>,则S中关于运算*的单位元为__(54)__。

(54)A.<1,0>

B.<0,1>

C.<1,1>

D.<0,0>

●设B={P,Q},则B上可以定义__(55)__个等价关系。

(55)A.2

B.3

C.4

D.6

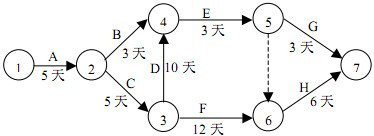

●某工程计划如下图所示,图中标注了完成任务A-H所需的天数,其中虚线表示虚任务。经评审后发现,任务D还可以缩短3天(即只需7天就能完成),则总工程可以__(56)__天。

(56)A.0

B.1

C.2

D.3

●多媒体电子出版物创作的主要步骤为__(57)__。

(57)A.应用目标分析、脚本编写、媒体数据准备、设计框架、制作合成、测试

B.应用目标分析、脚本编写、设计框架、媒体数据准备、制作合成、测试

C.应用目标分析、设计框架、脚本编写、媒体数据准备、制作合成、测试

D.应用目标分析、媒体数据准备、脚本编写、设计框架、制作合成、测试

●JPEG压缩编码算法中,__(58)__是错误的。

(58)A.JPEG算法与图像的彩色空间无关

B.对变换后的系数进行量化是一种无损压缩过程

C.量化后的交流系数(AC)使用行程长度编码(RLE)方法

D.量化后的直流系数(DC)使用差分脉冲调制编码(DPCM)方法

●在选择数据压缩算法时需要综合考虑__(59)__。

(59)A.数据质量和存储要求

B.数据的用途和计算要求

C.数据质量、数据量和计算的复杂度

D.数据的质量和计算要求

●__(60)__图像通过使用彩色查找表来显示图像颜色。

(60)A.真彩色

B.伪彩色

C.直接色

D.矢量

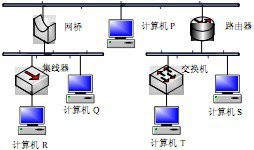

●某IP网络连接如下图所示,在这种配置下IP全局广播分组不能够通过的路径是__(61)__。

(61)A.计算机P和计算机Q之间的路径

B.计算机P和计算机S之间的路径

C.计算机Q和计算机R之间的路径

D.计算机S和计算机T之间的路径

●正确地描述了RADIUS协议的是:__(62)__。

(62)A.如果需要对用户的访问请求进行提问(Challenge),则网络访问服务器(NAS)对用户密码进行加密,并发送给RADIUS认证服务器

B.网络访问服务器(NAS)与RADIUS认证服务器之间通过UDP数据报交换请求/响应信息

C.在这种C/S协议中,服务器端是网络访问服务器(NAS),客户端是RADIUS认证服务器

D.通过RADIUS协议可以识别非法的用户,并记录闯入者的日期和时间

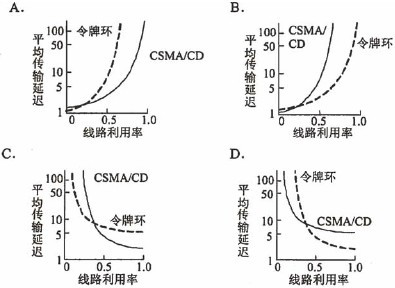

●正确地表现了CSMA/CD和令牌环两种局域网中线路利用率与平均传输延迟的关系的图是__(63)__。

●在层次化网络设计方案中,__(64)__是核心层的主要任务。

(64)A.高速数据转发

B.接入Internet

C.工作站接入网络

D.实现网络的访问策略控制

●“<title style="italic">science</title>”是XML中一个元素的定义,其中元素标记的属性值是__(65)__。

(65)A.title

B.style

C.italic

D.science

●SOX is an alternative__(66)__for XML.It is useful for reading and creating XML content in a__(67)__editor.It is then easily transformed into proper XML.SOX was created because developers can spend a great deal of time with raw XML.For many of us,the popular XML__(68)__have not reached a point where their tree views,tables and forms can completely substitute for the underlying__(69)__language.This is not surprising when one considers that developers still use a text view,albeit enhanced,for editing other languages such as Java.SOX uses__(70)__to represent the structure of an XML document,which eliminates the need for closing tags and a number of quoting devices.The result is surprisingly clear.

(66)A.semantic

B.pragmatics

C.syntax

D.grammar

(67)A.graphic

B.program

C.command

D.text

(68)A.texts

B.editors

C.creators

D.tags

(69)A.programming

B.command

C.markup

D.interactive

(70)A.indenting

B.structure

C.framework

D.bracket

●With hundreds of millions of electronic__(71)__taking place daily,businesses and organizations have a strong incentive to protect the__(72)__of the data exchanged in this manner,and to positively ensure the__(73)__of those involved in the transactions.This has led to an industry-wide quest for better,more secure methods for controlling IT operations,and for deploying strong security mechanisms deeply and broadly throughout networked infrastructures and client devices.One of the more successful concepts to engage the imaginations of the security community has been the development of standards-based security__(74)__that can be incorporated in the hardware design of client computers.The principle of encapsulating core security capabilities in__(75)__and integrating security provisions at the deepest levels of the machine operation has significant benefits for both users and those responsible for securing IT operations.

(71)A.devices

B.transactions

C.communications

D.businesses

(72)A.operation

B.completeness

C.integrity

D.interchange

(73)A.identities

B.homogeneities

C.creations

D.operations

(74)A.appliances

B.chips

C.tools

D.means

(75)A.software

B.form

C.computer

D.silicon

热门:2024上半年软考报名时间及入口 | 2024下半年软考报名时间及入口

推荐:各科目经典100题 | 2024年软考报名时间及通知汇总

备考:章节练习+真题 | 软考备考学习资料 | 软考免费课程

相关课程推荐:ITIL公开课—认识不一样的管理

延伸阅读

软考备考资料免费领取

去领取

- 0

- 2

- 9

专注在线职业教育23年

专注在线职业教育23年

软考通信

- 课程咨询

- 学员服务

-

电话咨询

- 电话:400-111-9811

-

公众号

扫描二维码

扫描二维码

关注希赛网站 -

APP下载

扫描二维码

扫描二维码

下载APP - 返回顶部

扫描二维码

扫描二维码

下载APP