题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

哪种措施有助于检测和响应针对API的恶意请求?()

A.负载均衡

B.数据加密

C.缓存机制

D.流量监控和日志记录

答案

答案

请输入或粘贴题目内容

搜题

请输入或粘贴题目内容

搜题

拍照、语音搜题,请扫码下载APP

拍照、语音搜题,请扫码下载APP

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.负载均衡

B.数据加密

C.缓存机制

D.流量监控和日志记录

答案

答案

更多“哪种措施有助于检测和响应针对API的恶意请求?()”相关的问题

更多“哪种措施有助于检测和响应针对API的恶意请求?()”相关的问题

第1题

请详细阅读有关Web应用架构设计方面的说明,在答题纸上回答问题1至问题3。

【说明】

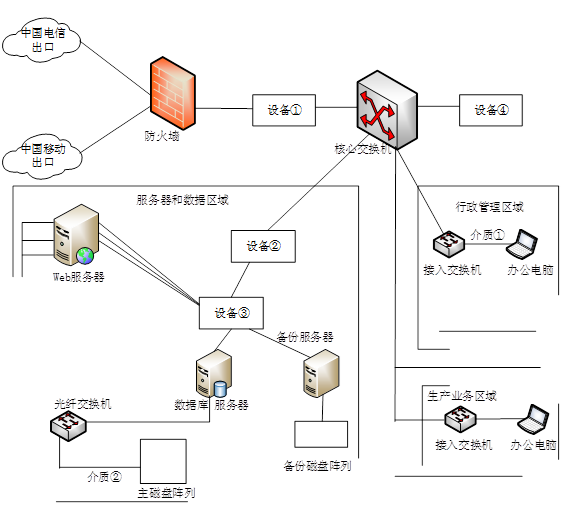

某软件公司开发运维了一个社交网站系统,该系统基于开源软件平台LAMP(Linux+Apache+MySQL+PHP)构建,运行一段时间以来,随着用户数量及访问量的增加,系统在Web服务器负载、磁盘I/O等方面出现了明显瓶颈,已不能满足大量客户端并发访问的要求,因此公司成立了专门的项目组,拟对系统架构进行调整以提高系统并发处理能力。目前系统采用了传统的三层结构,系统架构如图5-1所示。

图5-1 某社交网站系统架构

【问题1】(10分)

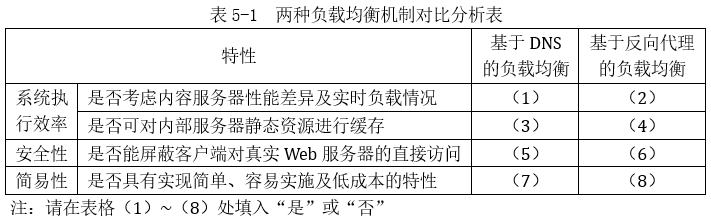

针对目前出现的Web服务器负载过大问题,项目组决定在客户端与中间层Web服务器之间引入负载均衡器,通过中间层Web服务器集群来提高Web请求的并发处理能力。在讨论拟采用的负载均衡机制时,王工提出采用基于DNS的负载均衡机制,而李工则认为应采用基于反向代理的负载均衡机制,项目组经过讨论,最终确定采用李工提出的方案。请用200字以内的文字,分别简要说明两个机制的基本原理;并从系统执行效率、安全性及简易性等方面将两种机制进行对比,将对比结果填入表5-1中。

【问题2】(7分)

针对并发数据库访问所带来的磁盘I/O瓶颈问题,项目组决定在数据层引入数据库扩展机制。经过调研得知系统数据库中存储的主要数据为以用户标识为索引的社交网络数据,且系统运行时发生的大部分数据库操作为查询操作。经过讨论,项目组决定引入数据库分区和MySQL主从复制两种扩展机制。数据库分区可采用水平分区和垂直分区两种方式,请用350字以内的文字说明在本系统中应采用哪种方式及其原因,并分析引入主从复制机制给系统带来的好处。

【问题3】(8分)

为进一步提高数据库访问效率,项目组决定在中间层与数据层之间引入缓存机制。赵工开始提出可直接使用MySQL的查询缓存(query cache)机制,但项目组经过分析好友动态显示等典型业务的操作需求,同时考虑已引入的数据库扩展机制,认为查询缓存尚不能很好地提升系统的查询操作效率,项目组最终决定在中间层与数据层之间引入Memcached分布式缓存机制。

(a)请补充下述关于引入Memcached后系统访问数据库的基本过程:系统需要读取后台数据时,先检查数据是否存在于(1)中,若存在则直接从其中读取,若不存在则从(2)中读取并保存在(3)中;当(4)中数据发生更新时,需要将更新后的内容同步到(5)实例中。(备选答案:数据库、Memcacbed 缓存)

(b)请结合已知信息从缓存架构、缓存有效性及缓存数据类型等方面分析使用Memcached代替数据库查询缓存的原因。

第2题

A.通过对读写请求的LBA进行HASH计算,确定主机读写请求被处理的控制器

B.LUN数据均匀地分布到所有节点的缓存中,被所有的控制器处理

C.RAID2.0+技术使数据均匀的分布到存储池内的所有硬盘上,实现硬盘负载均衡

D.客户在创建LUN的时候,需要对LUN的归属进行规划,实现控制器的负载均衡

第3题

试题三 论大规模分布式系统缓存设计策略

大规模分布式系统通常需要利用缓存技术减轻服务器负载、降低网络拥塞、增强系统可扩展性。缓存技术的基本思想是将客户最近经常访问的内容在缓存服务器中存放一个副本,当该内容下次被访问时,不必建立新的数据请求,而是直接由缓存提供。良好的缓存设计,是一个大规模分布式系统能够正常、高效运行的必要前提。在进行大规模分布式系统开发时,必须从一开始就针对应用需求和场景对系统的缓存机制进行全面考虑,设计一个可伸缩的系统缓存架构。

请围绕“大规模分布式系统缓存设计策略”论题,依次从以下三个方面进行论述。

1. 概要叙述你参与实施的大规模分布式系统开发项目以及你所担任的主要工作。

2. 从不同的用途和应用场景考虑,请详细阐述至少两种常见的缓存工作模式,并说明每种工作模式的适应场景。

3. 阐述你在设计大规模分布式系统的缓存机制时遇到了哪些问题,如何解决。

第5题

试题五(共25分)

阅读以下有关软件与信息安全方面的说明,在答题纸上回答问题1至问题3。

【说明】

某软件公司拟开发一套信息安全支撑平台,为客户的局域网业务环境提供信息安全保护。该支撑平台的主要需求如下:

(1)为局域网业务环境提供用户身份鉴别与资源访问授权功能;

(2)为局域网环境中交换的网络数据提供加密保护;

(3)为服务器和终端机存储的敏感持久数据提供加密保护;

(4)保护的主要实体对象包括局域网内交换的网络数据包、文件服务器中的敏感数据文件、数据库服务器中的敏感关系数据和终端机用户存储的敏感数据文件:

(5)服务器中存储的敏感数据按安全管理员配置的权限访问;

(6)业务系统生成的单个敏感数据文件可能会达到数百兆的规模;

(7)终端机用户存储的敏感数据为用户私有;

(8)局域网业务环境的总用户数在100人以内。

【问题l】(9分)

在确定该支撑平台所采用的用户身份鉴别机制时,王工提出采用基于口令的简单认证机制,而李工则提出采用基于公钥体系的认证机制。项目组经过讨论,确定采用基于公钥体系的机制,请结合上述需求具体分析采用李工方案的原因。

【问题2】(7分)

针对需求(7),项目组经过讨论,确定了基于数字信封的加密方式,其加密后的文件结构如图5-1所示。请结合需求说明对文件数据进行加密时,应采用对称加密的块加密方式还是流加密方式,为什么?并对该机制中的数据加密与解密过程进行描述。

<其他文件头信息>

以数字信封形式封装的对称密钥

用对称密钥加密的文件数据

图5-1 加密数据文件结构

【问题3】(9分)

对数据库服务器中的敏感关系数据进行加密保护时,客户业务系统中的敏感关系数据主要是特定数据库表中的敏感字段值,客户要求对不同程度的敏感字段采用不同强度的密钥进行防护,且加密方式应尽可能减少安全管理与应用程序的负担。目前数据库管理系统提供的基本数据加密方式主要包括加解密API和透明加密两种,请用300字以内的文字对这两种方式进行解释,并结合需求说明应采用哪种加密方式。

第8题

A.负载均衡系统

B.流量监控系统

C.DPI 系统

D.CDN 系统

第9题

A.如果系统监控到节点B上已经缓存了文件A,则客户端client1可直接从节点B读取文件

B.OceanStor9000处理完对客户端client1对文件X的读取请求后,在节点A和B保留文件X

C.系统监控到节点A已缓存文件X,则节点A中缓存了文件X数据,不缓存校验数据

D.如果系统监控到节点B上缓存了文件X,则节点A可以从节点B读取该文件

第11题

【问题1】 (共6分) 图 1-1 中, γ设备①处部署(1),设备②处部署(2),设备③处部署(3)。 (1)~(3)备选答案(每个选项限选一次): A. 入侵防御系统(IPS) B. 交换机 C. 负载均衡 【问题2】 〈共 4 分〉 图 1-1 中,介质①处应采用(4),介质②处应采用(5) (4)~(5) 备选答案(每个选项限选一次): A. 双绞线 B. 同轴电缆 C. 光纤 【问题3】 〈共 4 分〉 图 1-1 中,为提升员工的互联网访问速度,通过电信出口访问电信网络,移动出口访问移动网络,则需要配置基于(6)地址的策略路由:运行一段时间后,网络管理员发现电信出口的用户超过 90% 以上,网络访问速度缓慢,为实现负载均衡,网络管理员配置基于 (7)一地址的策略路由,服务器和数据区域访问互联网使用电信出口,行政管理区域员工访问互联网使用移动出口,生产业务区域员工使用电信出口。 【问题 4】(共6 分〉 1.图 1-1 中,设备④处应为(8), 该设备可对指定计算机系统进行安全脆弱性扫描和检测,发现其安全漏洞,客观评估网络风险等级。 2. 图 1-1 中,(9)设备可对恶意网络行为进行安全检测和分析。 3. 图 1-1 中,(10)设备可实现内部网络和外部网络之间的边界防护,依据访问规则,允许或者限制数据传输。