OSI参考模型是研究、设计新的计算机网络系统和评估、改进现有系统的理论依据,是理解和实现网络安全的基础。OSI安全参考模型关注安全攻击、安全机制和安全服务。

【问题1】(4分)

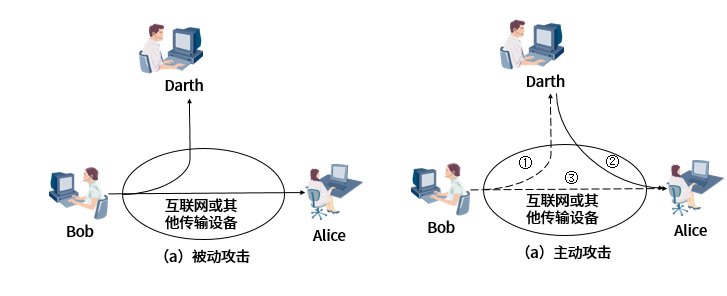

安全攻击分为被动攻击和主动攻击,见图4。请写出主动攻击的4个类别。

图4

【问题2】(4分)

针对网络系统受到的威胁,为了达到系统安全保密的要求,OSI安全体系结构设置了7种类型的安全服务,采用了8种安全机制。请写出依赖于 “数字签名”安全机制的4种安全服务。

【问题3】(5分)

(1)入侵检测用于检测计算机网络中违反安全策略的行为。请写出:哪一种入侵检测技术的难题在于如何建立“活动简档”以及如何设计统计算法,从而不把正常的操作作为“入侵”或忽略真正的“入侵”行为?

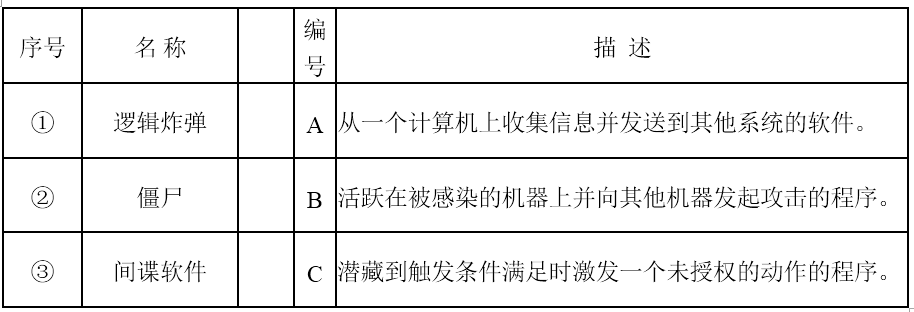

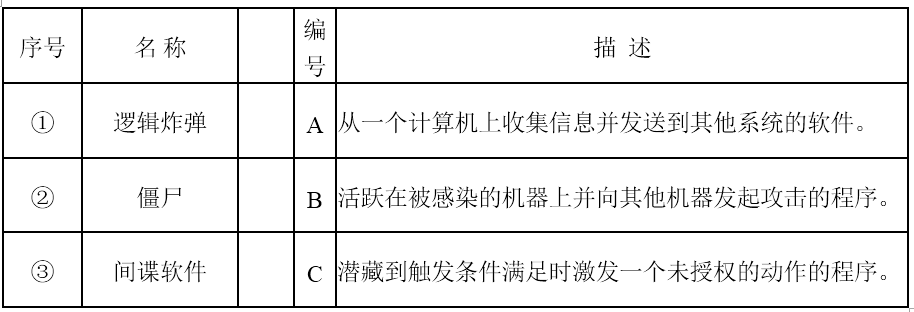

(2)表4列出了三个恶意程序的名称,表5列出了三个恶意程序的描述。请写出恶意程序名称所对应的恶意程序描述(序号与编号的对应关系,例如:④ D )。

表4 恶意程序名称 表5恶意程序描述

【问题4】(7分)

公钥密码体制有两个密钥,一个称为公钥,是公开的;一个称为私钥,是保密的。

(1)公钥密码技术在本质上解决了什么问题?

(2)现代密码理论的一个根本性原则-Kerckhoffs原则是指什么?

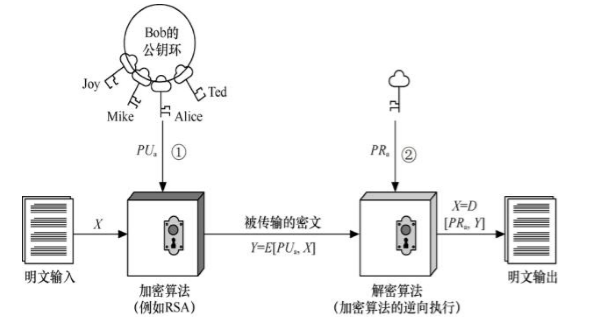

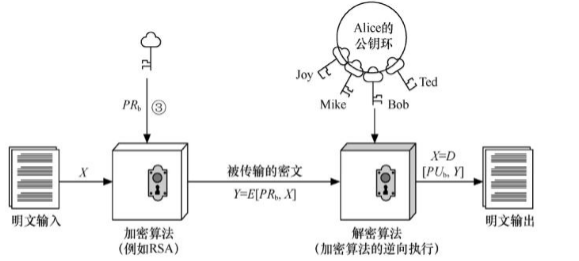

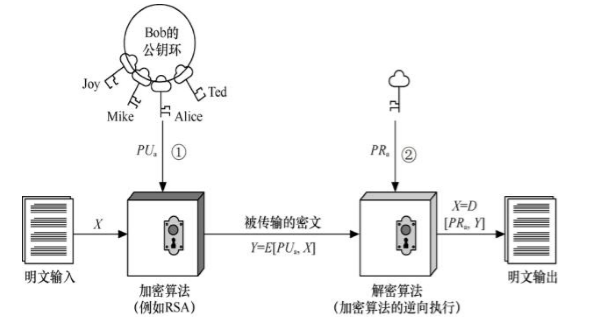

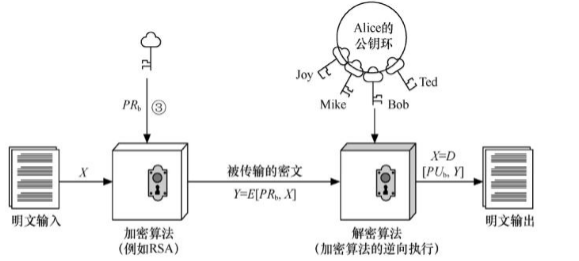

(3)请写出图5中①、②处、图6中③处的密钥所属的用户名和密钥类型(例如:小明的公钥)。

图5

图6

【问题1】(4分)

中断、篡改、伪造以及重放攻击。

【问题2】(4分)

完整性、对等实体认证、信息源认证、不可否认性。

【问题3】(5分)

异常检测

①C、②B、③A

【问题4】(7分)

(1)公钥密码技术在本质上解决了不安全信道对称密钥传递问题。

(2)Kerckhoffs原则是指一个安全保护系统的安全性不是建立在它的算法对于对手来说是保密的,而是应该建立在它所选择的密钥对于对手来说是保密的。

(3)Alice的公钥、Alice的私钥、Bob的私钥。

【问题1】(4分)

安全攻击分为被动攻击和主动攻击,主动攻击分为中断、篡改、伪造以及重放攻击。

【问题2】(4分)

依赖于数字签名的四种安全服务分别是:完整性、对等实体认证、信息源认证、不可否认性。

【问题3】(5分)

(1)入侵检测用于检测计算机网络中违反安全策略的行为。而异常检测技术的难题在于如何建立“活动简档”以及如何设计统计算法,从而不把正常的操作作为“入侵”或忽略真正的“入侵”行为,特征检测难点是如何设计出相关模式,既能刻画入侵现象,又不会包含正常的活动。

(2)逻辑炸弹:潜藏到触发条件满足时激发一个未授权的动作的程序。

僵尸:活跃在被感染的机器上并向其他机器发起攻击的程序。

间谍软件:从一个计算机上收集信息并发送到其他系统的软件。

【问题4】(7分)

(1)公钥密码技术在本质上解决了不安全信道对称密钥传递问题。

(2)现代密码理论的一个根本性原则-Kerckhoffs原则是指一个安全保护系统的安全性不是建立在它的算法对于对手来说是保密的,而是应该建立在它所选择的密钥对于对手来说是保密的。

(3)公钥加密体制:是用接收方的公钥加密,接收方的私钥解密。

而数字签名是用发送方的私钥签名,接收方用发送方的公钥核实签名。